一.概述

在上篇中,探讨了交互式用户身份验证,使用的是OIDC协议。 在之前篇中对API访问使用的是OAuth2.0协议。这篇把这两个部分放在一起,OpenID Connect和OAuth 2.0组合的优点在于:可以使用单个协议和令牌服务,进行单次交换来实现这两者。

上篇中使用了OpenID Connect隐式流程。在隐式流程中,所有令牌都通过浏览器传输,这对于身份令牌来说是完全正确的。现在我们还想要一个访问令牌。

访问令牌比身份令牌更敏感,如果不需要,我们不希望将它们暴露给“外部”世界。OpenID Connect包含一个名为“Hybrid”的流程,它为我们提供了两全其美的优势,身份令牌通过浏览器渠道传输,因此客户端访问API时先进行身份验证。如果验证成功,客户端会打开令牌服务的反向通道以检索访问令牌。

从中下载开源项目。该示例是在上篇示例的基础之上,做的一点修改。涉及到三个项目:IdentityServer、Api、MvcClient。

二. IdentityServer 项目

1.1 定义客户端配置

允许客户端使用混合流Hybrid,添加一个客户端密钥ClientSecrets ,这将用于检索反向通道上的访问令牌。最后添加客户端访问offline_access范围 -这允许请求刷新令牌来进行长时间的API访问:

public static IEnumerableGetClients() { return new List { new Client { ClientId = "client", // no interactive user, use the clientid/secret for authentication AllowedGrantTypes = GrantTypes.ClientCredentials, // secret for authentication ClientSecrets = { new Secret("secret".Sha256()) }, // scopes that client has access to AllowedScopes = { "api1" } }, // resource owner password grant client new Client { ClientId = "ro.client", AllowedGrantTypes = GrantTypes.ResourceOwnerPassword, ClientSecrets = { new Secret("secret".Sha256()) }, AllowedScopes = { "api1" } }, // OpenID Connect hybrid flow client (MVC) new Client { ClientId = "mvc", ClientName = "MVC Client", //混合流 AllowedGrantTypes = GrantTypes.Hybrid, //添加客户端密钥 ClientSecrets = { new Secret("secret".Sha256()) }, RedirectUris = { "http://localhost:5002/signin-oidc" }, PostLogoutRedirectUris = { "http://localhost:5002/signout-callback-oidc" }, AllowedScopes = { IdentityServerConstants.StandardScopes.OpenId, IdentityServerConstants.StandardScopes.Profile, //api访问范围 "api1" }, //刷新令牌来进行长时间的API访问 AllowOfflineAccess = true } }; }

三. API项目

API项目没有变动,可以考参上面的开源地址。也可以查看54篇。

四. MvcClient客户端

4.1 启动类配置

在启动类Startup. ConfigureServices方法中,配置ClientSecret匹配IdentityServer的Secret。 添加offline_access和api1范围。并设置ResponseType为code id_token,意味着“使用混合流”。 将website 声明保留在我们的mvc客户端标识中,需要使用ClaimActions显示映射声明。

public void ConfigureServices(IServiceCollection services) { services.AddMvc(); JwtSecurityTokenHandler.DefaultInboundClaimTypeMap.Clear(); services.AddAuthentication(options => { options.DefaultScheme = "Cookies"; options.DefaultChallengeScheme = "oidc"; }) .AddCookie("Cookies") .AddOpenIdConnect("oidc", options => { options.SignInScheme = "Cookies"; //若不设置Authority,就必须指定MetadataAddress options.Authority = "http://localhost:5000"; options.RequireHttpsMetadata = false; //客户端标识ID options.ClientId = "mvc"; //匹配IdentityServer的Secret options.ClientSecret = "secret"; /* ResponseType:OAuth 2.0响应类型值,一次请求中可以同时获取Code和ID Token,使用的是混合流Hybrid Flow, 也可以使用OpenIdConnectResponseType枚举。 code:授权代码。当使用混合流时,总是返回这个值。 id_token:标识牌 下面是一个使用混合流响应示例: HTTP / 1.1 302 Found Location: https://client.example.org/cb# code = SplxlOBeZQQYbYS6WxSbIA & id_token = eyJ0...NiJ9.eyJ1c...I6IjIifX0.DeWt4Qu...ZXso & state = af0ifjsldkj */ options.ResponseType = "code id_token"; //是否将Tokens保存到AuthenticationProperties中,最终到浏览器cookie中 options.SaveTokens = true; //是否从UserInfoEndpoint获取Claims options.GetClaimsFromUserInfoEndpoint = true; //添加资源范围,访问api options.Scope.Add("api1"); //离线访问,此范围值请求发出OAuth 2.0刷新令牌,该令牌可用于获取访问令牌, //该令牌授予对最终用户的UserInfo端点的访问权,即使最终用户不存在(未登录)。 options.Scope.Add("offline_access"); //收集Claims options.ClaimActions.MapJsonKey("website", "website"); }); } Configure方法配置不变。

4.2 使用访问令牌

在上面配置的OpenID Connect处理程序,会自动为我们保存令牌(在本案例中为identity身份,access 访问和refresh 刷新)。这就是SaveTokens设置的作用。令牌存储在cookie的properties部分中。访问它们的最简单方法是使用Microsoft.AspNetCore.Authentication命名空间中的扩展方法(GetTokenAsync)。

//例如: var accessToken = await HttpContext.GetTokenAsync("access_token") var refreshToken = await HttpContext.GetTokenAsync("refresh_token"); //下面方法Home/CallAPI调用受保护的API,先获取访问令牌,再使用访问令牌调用API。 public async TaskCallApi() { //获取访问令牌 var accessToken = await HttpContext.GetTokenAsync("access_token"); var client = new HttpClient(); client.DefaultRequestHeaders.Authorization = new AuthenticationHeaderValue("Bearer", accessToken); var content = await client.GetStringAsync("http://localhost:5001/identity"); ViewBag.Json = JArray.Parse(content).ToString(); return View("json"); }

五. 测试

(1) 启动IdentityServer程序http://localhost:5000

(2) 启动API程序http://localhost:5001。这二个程序属于服务端

(3) 启动客户端MvcClient程序http://localhost:5002

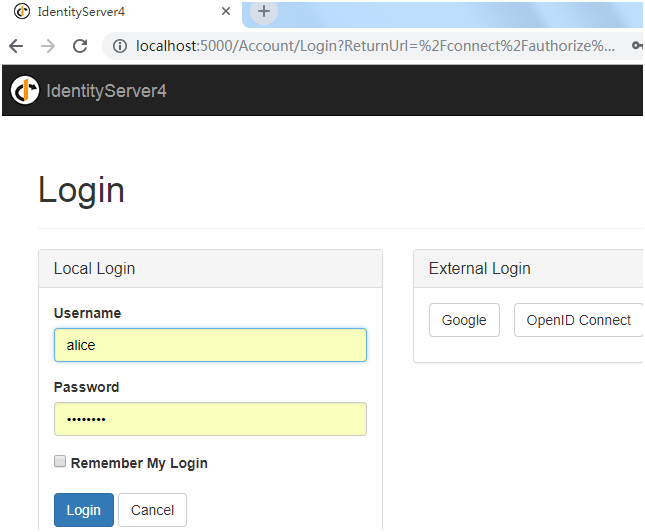

(4) 用户点击Secure,开始握手授权,重定向到IdentityServer站点的登录页

[Authorize] public IActionResult Secure() { ViewData["Message"] = "Secure page."; return View(); }

(5) 输入用户的用户名和密码,登录成功。跳转到IdentityServer站点consent同意页面

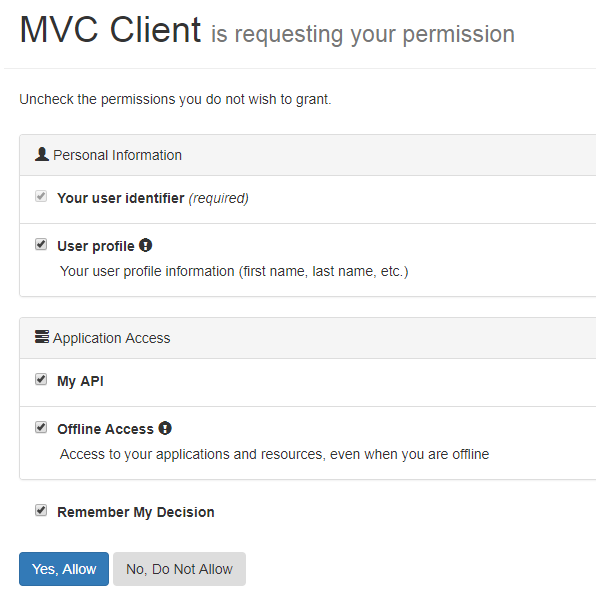

上面的应用程序访问权限:MyAPI和Offline Access 是在客户端程序中配置的:

options.Scope.Add("api1"); options.Scope.Add("offline_access"); (6) 点击 yes allow后,跳回到客户端站点http://localhost:5002/Home/Secure,完成了交互式身份认证。

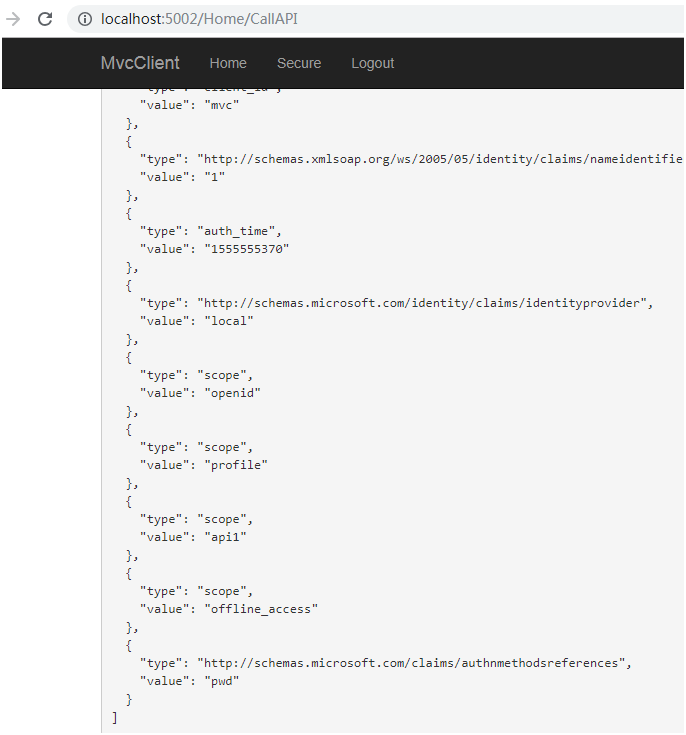

(7) 调用http://localhost:5002/Home/CallAPI,获取访问令牌,请求受保护的api资源。调用CallAPI 时,是访问的api站点http://localhost:5001/identity。

参考文献